DLP на языке CFO: как посчитать окупаемость защиты данных и показать эффект в P&L

Кибербезопасность часто воспринимается финансовыми директорами как расходную статью. Однако если представить ее как инструмент управления рисками, можно обосновать инвестиции в защиту данных языком финансовых показателей.

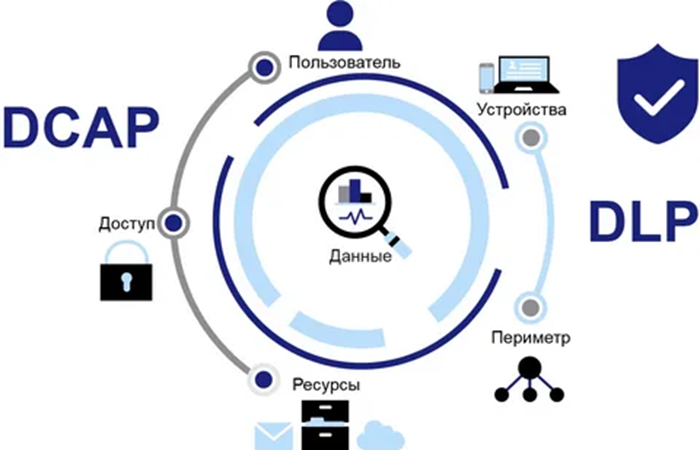

Современные DLP-системы позволяют перевести предотвращенные утечки в цифры: например, Falcongaze SecureTower фиксирует все попытки нарушения и помогает рассчитать условно “спасенную выручку” – средства, которые компания сохранила, избежав инцидентов. Это напрямую отражается в P&L: уменьшаются внезапные убытки, сохраняется выручка, а бизнес-метрики (CAC и LTV) остаются на запланированных уровнях. Рассмотрим, как вычислить окупаемость DLP и какие ключевые метрики риска важно контролировать CFO.

Карта стоимости инцидента: прямые и косвенные потери

-

Прямой ущерб. Непосредственные финансовые потери от инцидента: утрата денег или данных, затраты на расследование и восстановление систем. Сюда же относятся штрафы регуляторов и компенсации клиентам за утечку их информации.

-

Простой в работе. Кибератаки часто вызывают остановку бизнес-процессов. Каждый час простоя – это недополученная выручка и падение продуктивности. Такие перебои сразу отражаются на P&L компании снижением доходов.

-

Отток клиентов и упущенная выгода. Репутационные последствия могут стоить дороже прямых убытков. Часть клиентов, узнав об утечке, теряет доверие и уходит, сокращая свой LTV. Новые клиенты предпочитают более надежных конкурентов – бизнес теряет будущие продажи. Особенно болезненно это при высоком CAC: маркетинговые расходы на привлечение не окупаются, если клиенты покидают компанию раньше срока.

Один серьезный инцидент способен одновременно ударить и по доходам, и по расходам фирмы. Осознавая масштаб таких потерь, CFO сможет оценить, какую их часть удастся предотвратить с помощью инвестиций в безопасность.

ALE, ARO и SLE: оценка риска и “спасенная” выручка

Для перевода риска в денежное выражение используют три показателя: SLE (ущерб от одного инцидента), ARO (частота таких инцидентов в год) и ALE (ожидаемый годовой убыток, равный SLE × ARO).

Например, если ущерб от одной утечки ~10 млн ?, а вероятность ее около 20% в год (ARO = 0.2), то ALE ≈ 2 млн ? в год. Это означает, что без дополнительных мер компания рискует терять в среднем 2 млн ? ежегодно.

Влияние DLP на риск. Внедрение системы Data Loss Prevention снижает либо размер ущерба (SLE), либо частоту инцидентов (ARO), а чаще всего и то и другое. DLP может предотвратить большинство попыток утечки (уменьшая вероятность события) и быстро обнаружить произошедший инцидент (уменьшая масштаб ущерба). В результате годовой убыток ALE после внедрения резко снижается. Разница между показателями “до” и “после” – это условно предотвращенный ущерб или “спасенная” выручка, которую приносит проект безопасности.

Окупаемость инвестиций. Чтобы оценить эффективность проекта, предотвращенные убытки сравнивают с расходами на систему. На горизонте 3–5 лет рассчитывают Net Present Value (NPV) – дисконтированную стоимость избегнутых потерь минус затраты на внедрение и поддержку. Если NPV положителен (а срок окупаемости приемлемо короткий), инвестиция финансово оправдана.

Важно иметь запас прочности: ожидаемая выгода должна значительно превышать затраты. Иными словами, проект стоит своих денег, если на каждый 1 ? затрат компания предотвращает несколько рублей потенциального ущерба (как страховая премия, которая всегда намного меньше возможной страховой выплаты).

Данные Falcongaze: измеряем предотвращенные инциденты

-

Частота попыток утечки. Система регистрирует все попытки вывода конфиденциальных данных за пределы компании. Отчет может показать, что, например, за месяц произошло 50 таких попыток. Эти цифры превращают абстрактный риск в осязаемый: без защиты каждая из этих попыток могла стать реальной утечкой.

-

Процент предотвращения. DLP также показывает, какую долю угроз удалось блокировать. Если из 50 попыток 48 пресечены, это 96% предотвращенных инцидентов. Этот показатель наглядно демонстрирует эффективность: почти весь потенциальный ущерб удалось избежать.

-

Скорость реагирования (MTTR). Еще один параметр – среднее время, за которое команда обнаруживает и блокирует угрозу. С Falcongaze SecureTower служба безопасности узнает о попытке утечки мгновенно и пресекает ее в считанные минуты. Сокращение MTTR значит, что даже случившийся инцидент не успеет нанести значительный ущерб.

Falcongaze тем самым делает эффективность безопасности измеримой. CFO получает понятные отчеты: сколько инцидентов предотвращено, как быстро отреагировали, на какую сумму предотвращен ущерб. Связь между работой ИБ и финансовыми результатами становится очевидной.

TCO vs стоимость инцидентов: когда защита окупается

Чтобы оценить выгодность проекта кибербезопасности, CFO сопоставляет совокупную стоимость владения DLP (TCO) с потенциальными убытками без нее. В TCO входят все расходы на решение: лицензии, оборудование, внедрение, поддержка, персонал и т.д. Предположим, за 3 года на DLP планируется потратить N миллионов рублей. Возникает вопрос – скольких инцидентов должно не случиться, чтобы эти вложения окупились?

Расчеты показывают, что порог безубыточности достигается при предотвращении считанных крупных инцидентов. Если одна серьезная утечка данных могла стоить компании те же N млн ?, то достаточно предотвратить лишь один такой случай за 3 года, чтобы проект вышел в плюс. Каждый последующий предотвращенный инцидент приносит уже чистую экономию сверх вложений.

Таким образом, инвестиция в DLP похожа на страховку: лучше понести сравнительно небольшие гарантированные затраты на защиту, чем рискнуть и однажды получить удар по P&L в десятки миллионов.

Чек-лист для CFO/CEO: отчеты и метрики по безопасности

Чтобы оценивать эффективность информационной безопасности, руководство должно получать от службы ИБ регулярные понятные отчеты. Ежемесячно в них стоит отражать:

-

Статистика инцидентов. Сколько попыток утечки зафиксировано за период и сколько из них предотвращено. Эта цифра показывает, как часто возникают угрозы и насколько успешно им противодействуют.

-

Реальные утечки (если были). Если, несмотря на защиту, произошел инцидент, в отчете описываются детали: что случилось, каков потенциальный ущерб и какие меры приняты. Такой раздел не дает терять бдительность и позволяет учесть уроки каждого случая.

-

Время реагирования (MTTR). Среднее время, которое требуется команде, чтобы обнаружить и блокировать угрозу. Важно отслеживать динамику: сокращение MTTR означает, что компания все быстрее купирует инциденты, минимизируя ущерб.

-

Финансовый эффект. Оценка предотвращенных убытков в деньгах (например 5 млн ? предотвращенных убытков). Сюда же включается эффективность затрат – сколько рублей потенциального ущерба сэкономлено на каждый 1 ?, вложенный в безопасность. Если показатель стабильно >1, инвестиции оправданы.

Такая отчетность напрямую связывает работу ИБ с бизнес-результатами. CFO может использовать эти данные в финансовом анализе, а CEO – убедиться, что безопасность не просто расходует бюджет, а экономит компании деньги и защищает её ценность.

Заключение: безопасность как язык бизнеса

Перевести кибербезопасность в категорию финансовых показателей – задача нетривиальная. Специалисты по ИБ редко говорят о защите в терминах P&L, оперируя скорее техническими метриками. Однако описанный подход позволяет устранить этот разрыв: безопасность из центра затрат становится понятным, управляемым процессом.

Теперь топ-менеджмент получает понятные результаты: сколько денег сохранено от утечек, каков “доход” на каждый вложенный рубль, где проходит точка безубыточности инвестиций. Кибербезопасность перестает быть “черной дырой” для бюджета и становится измеряемым процессом, напрямую защищающим доходы и репутацию компании.

Оставить ответ